(Kurz-)Rezension zum

SDM-Buch von Martin Rost

Wer sich mit dem Thema Datenschutz beschäftigt, wird in Deutschland früher oder später auch über das Standard-Datenschutzmodell (SDM) stolpern. Das SDM wird nicht immer positiv bewertet, was jedoch oft an mangelndem Verständnis zum SDM und nicht am SDM selbst liegt.

Damit will Martin Rost mit seinem Buch "Das Standard-Datenschutzmodell (SDM)" aufräumen, das bereits im Dezember 2022 im Springer Verlag erschienen ist.

BTW: Eine längere Rezension von mir wird in Kürze auch in der Zeitschrift "Datenschutz und Datensicherheit - DuD" erscheinen, daher beschränke ich mir hier auf die wesentlichen Aspekte.

Martin Rost gelingt in seinem Buch meines Erachtens nach zweierlei: Er beschreibt zum einen -tlw. recht pointiert- die Grundzüge und Grundanforderungen des (modernen) Datenschutzes. Und er illustriert die Konzepte des SDM mit (praxisnahen) Beispielen. In beiden Bereichen werden die Leser*innen des Buchs zudem kontinuierlich anhand von Beispielaufgaben angehalten, das Gelesene nochmals zu vertiefen und zu reflektieren.

Und so gelingt Martin Rost eben meines Erachtens nach auch zweierlei: Er schafft es, jedem -auch den vermeintlichen Experten- einen Blick auf die Grundlagen des Datenschutzes zu geben. Und er gibt alle Interessierten einen Einblick in das SDM und legt damit gleichzeitig die Grundlage, Missverständnisse bzgl. des SDM zu vermeiden und das SDM erfolgreich anwenden zu können.

Niemand sagt, dass Datenschutz einfach ist. Niemand sagt, dass die Umsetzung des SDM einfach ist. Aber "Beginnen kommt vor gewinnen!": ein Grundverständnis der Thematik ist als initialer Schritt stets unabdingbar. Denn nur was man wirklich verstanden hat, kann man sinnvoll beurteilen und richtig umsetzen.

Update vom 1. Mai 2024: Mittlerweile ist die Langfassung meiner Rezension in Ausgabe 4/2024 der DuD erschienen.

Das liest sich gut.

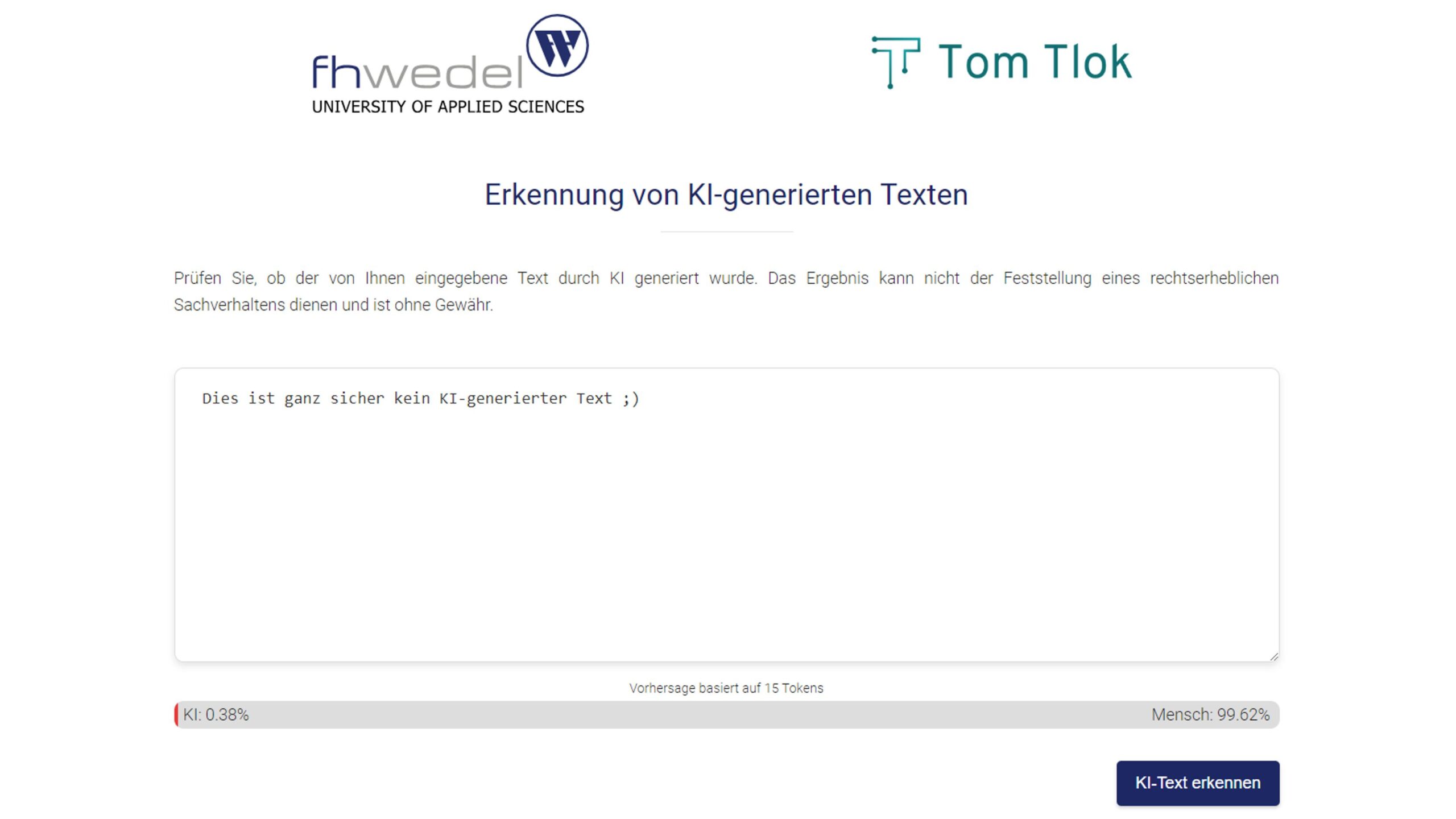

Aber war es vlt. eine KI?

Der Kollege Joerg Heidrich hat mich kürzlich auf ein Tool aufmerksam gemacht, mit dem man Texte daraufhin überprüfen kann, ob sie von einer KI - also genauer von einem LLM - generiert wurden. Erste Tests meinerseits waren recht vielversprechend.

ABER: Auf der zugehörigen Webseite gibt es (Stand: 19. April 2024) weder ein Impressum noch eine Datenschutzerklärung. Das ist nicht so schön, denn so weiß man nicht so recht, unter welchen Bedingungen die eingegebenen Daten verarbeitet werden. Also "Vorsicht ist die Mutter der Porzellankiste!" *Zwinkersmiley*

Sehen wir uns zu meinem Vortrag auf der DuD-Konferenz?

Auch auf der diesjährigen DuD-Konferenz, die diesmal vom 11.-13. Juni 2024 und wie immer in Berlin stattfindet, werde ich mit einem Vortrag zur NIS-2 und zum CRA präsent sein.

Und natürlich ist auch das eine sehr gute Gelegenheit, sich wieder einmal persönlich auszutauschen. Wer also Lust hat, ist herzlich willkommen - ich freue mich schon auf anregende Gespräche!

In diesem Sinne: Man sieht sich *Zwinkersmiley*

Treffen Sie mich auf der

heise security tour 2024

Auch in diesem Jahr gibt es eine heise security tour, auf der ich diesmal einen Vortrag zum Mehrwert und zur praktischen Umsetzung von NIS-2 und weiteren regulatorischen Vorgaben halten werden.

Die Veranstaltung findet diesmal an folgenden Terminen und Orten statt:

- am 23. Mai 2024 in Köln

- am 29. Mai 2024 in Hannover

- am 5. Juni 2024 online

- am 12. Juni 2024 in Stuttgart

- am 19. September 2024 online

Das ist natürlich auch eine sehr gute Gelegenheit, sich mal wieder persönlich zu treffen. Wer also Lust auf fachlichen Austausch oder auch nur ein wenig Plauderei hat, ist herzlich willkommen.

In diesem Sinne: Man sieht sich *Zwinkersmiley*